- Главная

- Анализ рынка товаров 2

- Лучшее 2009г

- Самостоятельный ремонт 2

- Аксессуары к бытовой технике

- Полезные устройства

- Техника для дачи

- Средства связи 2

- Компьютерная техника 2

- Мелкая бытовая техника 2

- Нагрев и кондиционирование

- Встраиваемая техника

- Крупная бытовая техника 2

- Телевизоры

- Видео и фототехника 2

- Аудиотехника

- Бытовая техника

- Моддинг 2

Что такое ботнет? Узнай как управляют твоим компьютером без твоего ведома?

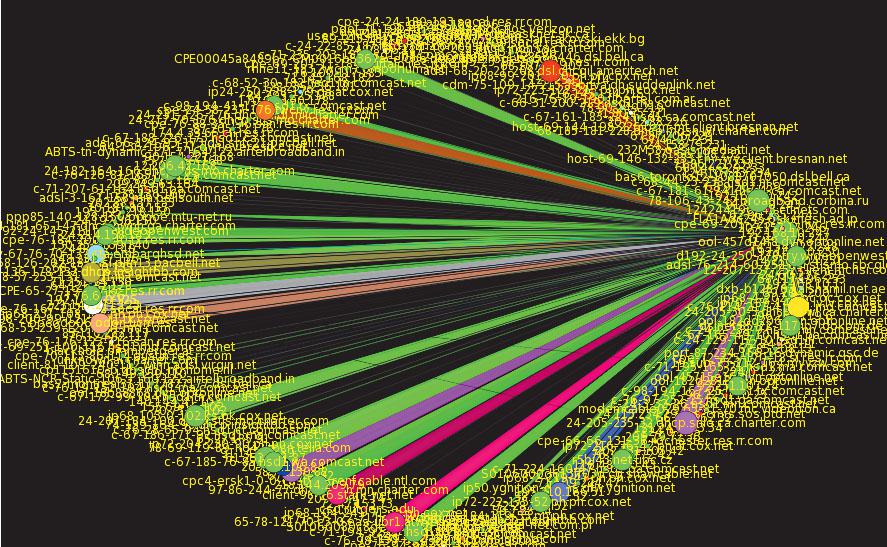

Ботнет, или зомби-сеть, – это сеть компьютеров, зараженных вредоносной программой, позволяющей злоумышленникам удаленно управлять чужими машинами без ведома их владельцев. В последние годы зомби-сети стали стабильным источником дохода для киберпреступников. Неизменно низкие издержки и минимум знаний, необходимых для управления ботнетами, способствуют росту популярности, а значит, и количества ботнетов. На DDoS-атаках или спам-рассылках, осуществляемых с помощью зомби-сетей, злоумышленники и их заказчики зарабатывают тысячи долларов.

Заражен ли мой компьютер ботом?

Ответить на этот вопрос непросто. Дело в том, что отследить вмешательство ботов в повседневную работу ПК практически невозможно, поскольку оно никак не отражается на быстродействии системы. Тем не менее существует несколько признаков, по которым можно определить, что в системе присутствует бот:

· неизвестные программы пытаются осуществить соединение с Интернетом, о чем периодически возмущенно докладывает брандмауэр или антивирусное ПО;

· интернет-трафик становится очень велик, хотя вы пользуетесь Сетью весьма умеренно;

· в списке запущенных систем ных процессов появляются новые, маскирующиеся под обычные процессы Windows (к примеру, бот может носить имя scvhost.exe – это название очень похоже на название системного процесса Windows svchost.exe; заметить разницу довольно сложно, но – можно).

Зачем создаются ботнеты?

Ботнеты создаются, чтобы зарабатывать деньги. Можно выделить несколько сфер коммерчески выгодного применения зомби-сетей: DDoS-атаки, сбор конфиденциальной информации, рассылка спама, фишинг, поисковый спам, накрутка клик-счетчиков и пр. Надо заметить, что прибыльным будет любое направление, какое бы злоумышленник ни выбрал, причем ботнет позволяет осуществлять все перечисленные виды деятельности одновременно.

Проведение DDoS-атак

DDoS-атака (от англ. Distributed Denial-of-Service) – это атака на компьютерную систему, например на веб-сайт, целью которой является доведение системы до «падения», то есть состояния, когда она больше не сможет принимать и обрабатывать запросы легитимных пользователей. Один из самых распространенных методов проведения DDoS-атаки – отправка многочисленных запросов на компьютер или сайт-жертву, что и приводит к отказу в обслуживании, если ресурсы атакуемого компьютера недостаточны для обработки всех поступающих запросов. DDoS-атаки являются грозным оружием хакеров, а ботнет – идеальным инструментом для их проведения.

DDoS-атаки могут быть как средством недобросовестной конкурентной борьбы, так и актами кибертерроризма. Хозяин ботнета может оказать услугу любому не слишком щепетильному предпринимателю – провести DDoS-атаку на сайт его конкурента. Атакуемый ресурс после такой нагрузки «ляжет», заказчик атаки получит временное преимущество, а киберпреступник – скромное (или не очень) вознаграждение.

Таким же образом сами владельцы ботнетов могут использовать DDoS-атаки для вымогания денег у крупных компаний. При этом компании предпочитают выполнять требования киберпреступников, поскольку ликвидация последствий удачных DDoS-атак стоит весьма дорого. Например, в январе 2009 года один из крупнейших хостеров GoDaddy.com подвергся DDoS-атаке, в результате которой тысячи сайтов, размещенных на его серверах, оказались недоступными почти на сутки. Финансовые потери хостера были огромны.

В феврале 2007 года был проведен ряд атак на корневые DNS-серверы, от работы которых напрямую зависит нормальное функционирование всего Интернета. Маловероятно, что целью этих атак было обрушение Всемирной сети, ведь существование зомби-сетей возможно только при условии, что существует и нормально функционирует Интернет. Больше всего это было похоже на демонстрацию силы и возможностей зомби-сетей.

Реклама услуг по осуществлению DDoS-атак открыто размещена на многих форумах соответствующей тематики. Цены на атаки колеблются от 50 до нескольких тысяч долларов за сутки непрерывной работы DDoS-ботнета. По данным сайта www.shadowserver.org, за 2008 год было проведено порядка 190 тысяч DDoS-атак, на которых киберпреступники смогли заработать около 20 миллионов долларов. Естественно, в эту сумму не включены доходы от шантажа, которые просто невозможно подсчитать.

Сбор конфиденциальной информации

Конфиденциальная информация, которая хранится на компьютерах пользователей, всегда будет привлекать злоумышленников. Наибольший интерес представляют номера кредитных карт, финансовая информация и пароли к различным службам: почтовым ящикам, FTP-серверам, «мессенджерам» и др. При этом современные вредоносные программы позволяют злоумышленникам выбирать именно те данные, которые им интересны, – для этого достаточно загрузить на ПК соответствующий модуль. Злоумышленники могут либо продать украденную информацию, либо использовать ее в своих интересах. На многочисленных форумах в Сети каждый день появляются сотни объявлений о продаже банковских учетных записей.

СКОЛЬКО СТОЯТ ПЕРСОНАЛЬНЫЕ ДАННЫЕ

Стоимость украденных персональных данных напрямую зависит от страны, в которой живет их законный владелец. Например, полные данные жителя США стоят 5–8 долларов. На черном рынке особенно ценятся данные жителей Евросоюза – они в два-три раза дороже данных граждан США и Канады. Это можно объяснить тем, что такими данными преступники могут пользоваться в любой стране, входящей в ЕС. В среднем по миру цена полного пакета данных об одном человеке составляет порядка $7.

Стоимость учетной записи зависит от количества денег на счету пользователя и составляет от 1 до 1500 долларов за счет. Нижняя граница свидетельствует о том, что в ходе конкурентной борьбы киберпреступники, занимающиеся такого рода бизнесом, вынуждены снижать цены. Чтобы заработать действительно много, им необходим стабильный приток свежих данных, а для этого обязателен стабильный рост зомби-сетей.

Особенно интересна финансовая информация кардерам – злоумышленникам, занимающимся подделкой банковских карт. О том, насколько выгодны такие операции, можно судить по известной истории с группой бразильских киберпреступников, которые были арестованы два года назад. Они смогли снять с банковских счетов простых пользователей 4, 74 миллиона долларов, используя украденную с компьютеров информацию. В приобретении персональных данных, не имеющих прямого отношения к деньгам пользователя, заинтересованы и преступники, которые занимаются подделкой документов, открытием фальшивых банковских счетов, совершением незаконных сделок и т.д.

Еще одним видом собираемой ботнетами информации являются адреса электронной почты, причем, в отличие от номеров кредиток и учетных записей, из адресной книги одного зараженного ПК можно извлечь множество электронных адресов. Собранные адреса выставляются на продажу, причем иногда «на развес» – помегабайтно. Основными покупателями подобного «товара» являются спамеры. Список из миллиона e-mail-адресов стоит от 20 до 100 долларов, а заказанная спамерам рассылка на этот же миллион адресов – 150–200 долларов. Выгода очевидна.

Преступникам также интересны учетные записи различных платных сервисов и интернет-магазинов. Безусловно, они обходятся дешевле банковских учетных записей, но их реализация связана с меньшим риском преследования со стороны правоохранительных органов.

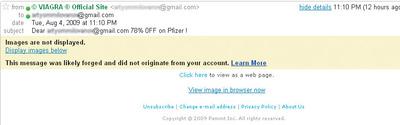

Рассылка спама

Ежедневно по всему миру курсируют миллионы спам-сообщений. Рассылка незапрошенной почты является одной из основных функций современных ботнетов. По данным «Лаборатории Касперского», около 80% всего спама рассылается через зомби-сети. С компьютеров законопослушных пользователей отправляются миллиарды писем с рекламой «Виагры», копий дорогих часов, онлайн-казино и т. п., забивающих каналы связи и почтовые ящики. Таким образом хакеры ставят под удар компьютеры ни в чем не повинных пользователей: адреса, с которых ведется рассылка, попадают в черные списки антивирусных компаний.

В последние годы сама сфера спам-услуг расширилась: появился ICQ-спам, спам в социальных сетях, форумах, блогах. И это тоже «заслуга» владельцев ботнетов: ведь совсем несложно дописать к бот-клиенту дополнительный модуль, открывающий горизонты для нового бизнеса со слоганами типа «Спам в Facebook. Недорого». Цены на спам варьируются в зависимости от целевой аудитории и количества адресов, на которые ведется рассылка. Разброс цен на целевые рассылки – от 70 долларов за сотни тысяч адресов до 1000 долларов за несколько десятков миллионов адресов. За прошедший год спамеры заработали на рассылке писем порядка 780 миллионов долларов.

Создание поискового спама

Еще один вариант использования ботнетов – повышение популярности сайтов в поисковых системах. Работая над поисковой оптимизацией, администраторы ресурсов стараются повысить позицию сайта в результатах поиска, поскольку чем она выше, тем больше посетителей зайдет на сайт через поисковые системы и, следовательно, тем больше будет выручка владельца сайта, например от продажи рекламных площадей на веб-страницах. Многие компании платят веб-мастерам немалые деньги, чтобы они вывели сайт на первые позиции в «поисковиках». Владельцы ботнетов подсмотрели некоторые их приемы и автоматизировали процесс поисковой оптимизации.

Накрутка клик-счетчиков

Рекламные компании, работающие онлайн по схеме PPC (Pay-perClick), платят деньги за уникальные клики по ссылкам на размещенных в Интернете объявлениях. Для владельцев ботнета обман таких компаний является прибыльным занятием. Для примера можно взять известную сеть Google AdSense. Входящие в нее рекламодатели платят Google за клики по размещенным объявлениям в надежде, что заглянувший «на огонек» пользователь что-нибудь у них купит. Google в свою очередь размещает контекстную рекламу на различных сайтах, участвующих в программе AdSense, платя владельцу сайта процент с каждого клика. Увы, не все владельцы сайтов честные. Имея зомби-сеть, хакер может генерировать тысячи уникальных кликов в день – по одному с каждой машины, чтобы не вызывать особых подозрений у Google. Таким образом, деньги, потраченные на рекламную компанию, перетекут в карман к хакеру. К сожалению, не было еще ни одного случая, когда за подобные акции кого-либо привлекали к ответственности. По данным компании Click Forensics, в 2008 году порядка 16–17% всех переходов по рекламным ссылкам были поддельными, из них минимум треть генерировалась ботнетами. Выполнив несложные вычисления, можно понять, что в прошлом году владельцы ботнетов «накликали» 33 000 000 долларов. Неплохой доход от щелчков мышью!

Когда вы видите в комментариях к своей записи в «Живом Журнале» или удачной фотографии, выложенной на фотохостинге, множество ссылок, созданных неизвестным вам человеком, а иногда и вашим «френдом», – не удивляйтесь: просто кто-то заказал раскрутку своего ресурса хозяевам ботнета. Специально созданная программа загружается на зомби-компьютер и от имени его владельца оставляет на популярных ресурсах комментарии со ссылками на раскручиваемый сайт. Средняя цена на нелегальные услуги поискового спама – порядка 300 долларов в месяц.

ВНИМАНИЕ: ФИШИНГ!

Мошенники отправляют с захваченных компьютеров электронные сообщения. Их получателям предлагается открыть «липовую» веб-страницу

и ввести на ней, например, реквизиты своего банковского счета. Согласно подсчетам компании по обеспечению безопасности SRI International, один-единственный компьютер, находящийся во власти бота, может ежедневно посылать более 28 000 сообщений! А теперь представьте себе, какой трафик могла сгенерировать, к примеру, преступная бот-сеть Storm, которая в прошлом году захватила миллионы компьютеров по всему миру!

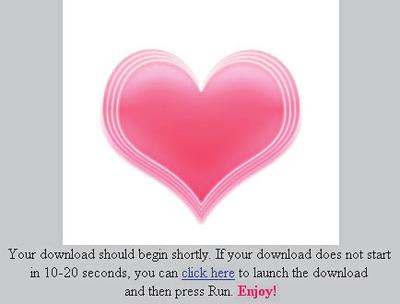

Как создаются ботнеты

К сожалению, тому, кто решил «с нуля» организовать ботнет, не составит особого труда найти в Интернете инструкцию по созданию зомби-сети. Первый шаг: создать новую зомби-сеть. Для этого нужно заразить компьютеры пользователей специальной программой – ботом. Для заражения используются спам-рассылки, постинг сообщений на форумах и в социальных сетях и другие приемы; часто бот наделяется функцией самораспространения, как вирусы или черви.

Чтобы заставить потенциальную жертву установить бот, используют приемы социальной инженерии. Например, предлагают посмотреть интересное видео, для чего требуется скачать специальный кодек. После загрузки и запуска такого файла пользователь, конечно, не сможет посмотреть никакого видео и скорее всего не заметит вообще никаких изменений, а его ПК окажется заражен и станет покорным слугой, выполняющим все команды хозяина ботнета.

Вторым широко используемым методом заражения ботами является drive-by-загрузка. При посещении пользователем зараженной веб-страницы на его компьютер через различные «дыры» в приложениях – прежде всего в популярных браузерах – загружается вредоносный код. Для эксплуатации слабых мест используются специальные программы – эксплойты. Они позволяют не только незаметно загрузить, но и незаметно запустить вирус или бот. Такой вид распространения вредоносного ПО наиболее опасен, ведь, если взломан популярный ресурс, заразятся десятки тысяч пользователей!

АРЕНДА И ПРОДАЖА БОТНЕТОВ

Злоумышленникам и нечистым на руку бизнесменам совсем не обязательно своими силами создавать ботнет «с нуля». Ботнеты самых разных размеров и производительности они могут купить или арендовать у хакеров – например, обратившись на специализированные форумы.

Стоимость готового ботнета, равно как и стоимость его аренды, напрямую зависит от количества входящих в него компьютеров. Наибольшей популярностью готовые ботнеты пользуются на англоязычных форумах.

Аренда почтового ботнета со скоростью рассылки порядка 1000 спамовых писем в минуту (при 100 находящихся в онлайне зомби-машинах) обойдется примерно в 2000 долларов в месяц.

Маленькие ботнеты, состоящие из нескольких сотен ботов, стоят от 200 до 700 долларов. При этом средняя цена одного бота составляет примерно 50 центов. Более крупные ботнеты стоят больших денег.

Зомби-сеть Shadow, которая была создана несколько лет назад 19-летним хакером из Голландии, насчитывала более 100 тысяч компьютеров, расположенных по всему миру, продавалась за 25 000 евро. За эти деньги можно купить небольшой домик в Испании, однако преступник из Бразилии предпочел приобрести ботнет.

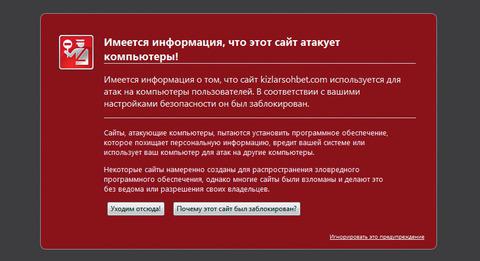

Средства защиты от ботнетов

1 В первую очередь это анитивирусные программы и комплексные пакеты для защиты от интернет-угроз с регулярно обновляемыми базами. Они помогут не только вовремя обнаружить опасность, но и ликвидировать ее до того, как ваш превращенный в зомби верный «железный друг» начнет рассылать спам или «ронять» сайты. Комплексные пакеты, например Kaspersky Internet Security 2009, содержат полный комплект защитных функций, управлять которыми можно через общий командный центр.

- Антивирусный модуль в фоновом режиме выполняет сканирование важнейших системных областей и контролирует все возможные пути вторжения вирусов: вложения электронной почты и потенциально опасные веб-сайты.

- Брандмауэр следит за обменом данными между персональным компьютером и Интернетом. Он проверяет все пакеты данных, получаемые из Сети или отправляемые туда, и при необходимости блокирует сетевые атаки и препятствует тайной отправке личных данных в Интернет.

- Спам-фильтр защищает почтовый ящик от проникновения рекламных сообщений. В его задачи также входит выявление фишинговых писем, с помощью которых злоумышленники пытаются выудить у пользователя информацию о его данных для входа в онлайновые платежные или банковские системы.

2 Регулярное обновление операционной системы, веб-браузеров и других приложений, разработчики которых обнаруживают и ликвидируют многие бреши в их защите, а также слабые места, используемые злоумышленниками.

3 Специальные программы-шифровальщики защитят ваши персональные данные, даже если бот уже проник на компьютер, ведь для доступа к ним ему придется взломать пароль.

4 Здравый смысл и осторожность. Если вы хотите оградить свои данные от разного рода угроз, не стоит скачивать и устанавливать программы неизвестного происхождения, открывать архивы с файлами вопреки предупреждениям антивируса, заходить на сайты, которые браузер помечает как опасные, и т.д.

| Другие статьи | |||

|---|---|---|---|

| Воздух вместо электросети, или как подзарядить ноутбук без розеткиНоутбук, который заряжается по воздуху В настоящее время к ноутбуку с ... |  | Обзор: соковыжималка Bork JU CUN 24150 SIЭтот обзор продолжает серию не только кухонной тематики, но и отдельно ... |

| В разделе | |||

| Интерфейс и разьёмы Serial ATA - SATA .Serial ATA (SATA) В противовес устаревшему интерфейсу ATA была разра ... |  | Тестирование монитора программой Nokia Monitor Test.Существует несколько специальных программ, предназначенных для тестиро ... |

Источник: